Una de las principales características del entorno empresarial actual es su alto nivel de competitividad, además de centrar todas sus actividades en la experiencia del cliente.

Es por ello que gestionar de forma adecuada los contact center es una prioridad para muchas organizaciones de hoy en día.

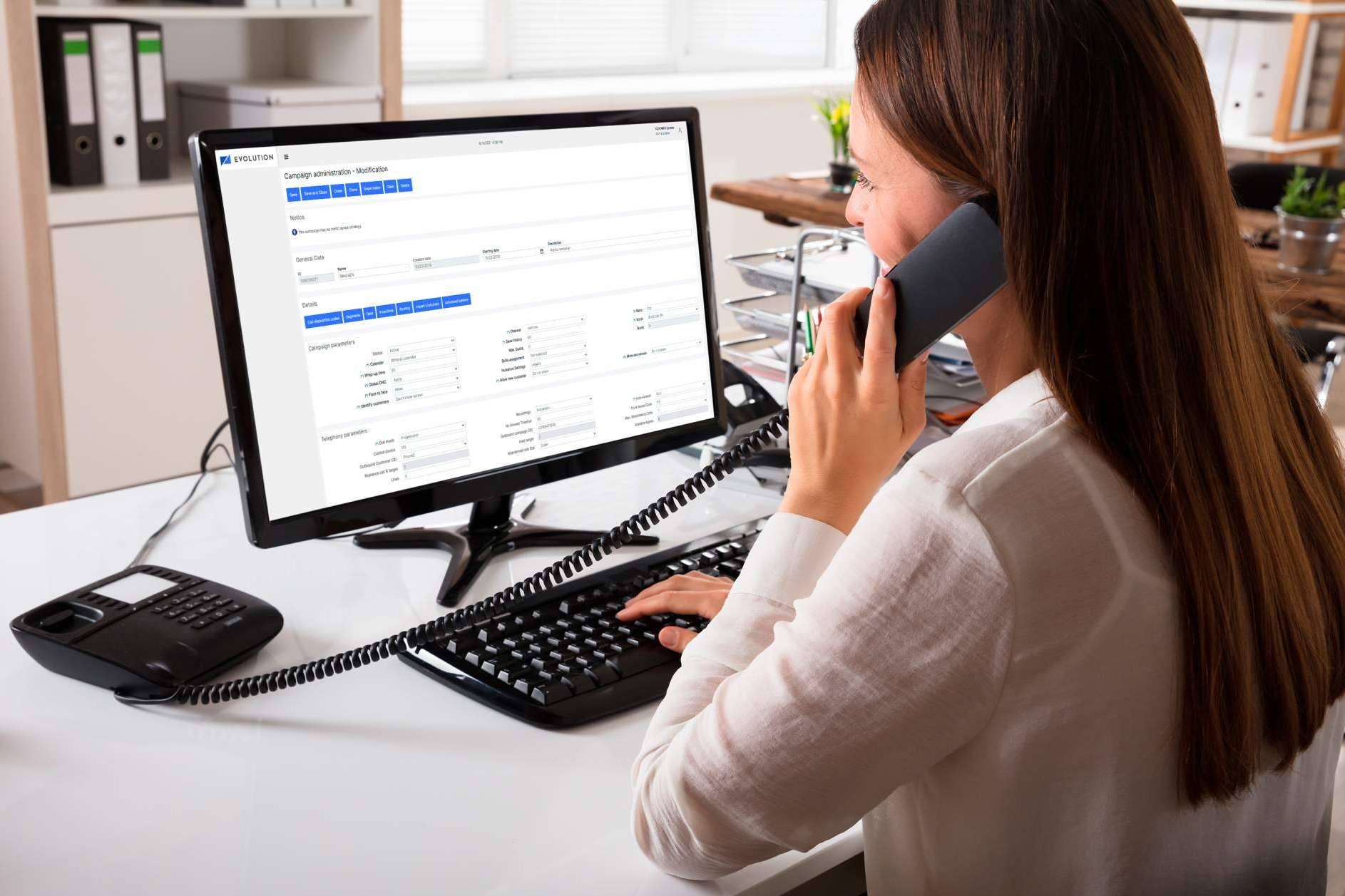

En ese sentido, ICR Evolution se ha distinguido en el panorama organizacional por ofrecer soluciones integrales diseñadas para mejorar la gestión y monitoreo de campañas de atención al cliente en tiempo real, manteniendo un enfoque en la personalización y adaptación a las necesidades específicas de cada negocio.

En esta entrevista a Gabi Navarro, CEO de ICR Evolution es posible profundizar en todos los aspectos relacionados con el software especializado para contact center.

¿De qué forma ayuda ICR Evolution a los responsables y coordinadores de contact center a gestionar y monitorear apropiadamente las campañas de los canales de atención al cliente?

ICR Evolution proporciona una serie de herramientas avanzadas que permiten a los responsables y coordinadores de contact center gestionar y monitorear las campañas de atención al cliente de manera efectiva. Esto incluye la visualización de analíticas en tiempo real e histórico que les permiten estar al tanto del desempeño de los agentes y la calidad de las interacciones con los clientes en todos los canales de comunicación (teléfono, email, live chat, chatbot, WhatsApp, Facebook Messenger, Instagram o Telegram). Además, ofrece capacidades de análisis de datos que les permiten identificar tendencias, patrones y áreas de mejora en las campañas de atención al cliente, lo que les ayuda a optimizar estrategias y tomar decisiones informadas.

¿Qué es lo que diferencia a ICR Evolution de otros softwares para contact center? ¿Qué ventajas competitivas puede obtener un negocio al implementar tecnologías como ICR Evolution en comparación con los métodos tradicionales de gestión de contact center?

Lo que distingue a ICR Evolution de otros softwares para contact center es su enfoque en la personalización, escalabilidad e integración. ICR Evolution se adapta a las necesidades específicas de cada negocio, lo que garantiza que pueda satisfacer los requisitos particulares de cada cliente (a nivel de sector, tamaño de empresa, canales de comunicación y más). Además, es altamente escalable, lo que significa que puede crecer y adaptarse fácilmente a medida que el negocio se expande o cambian las necesidades operativas.

ICR Evolution está diseñado para integrarse de forma nativa o con APIs a otros sistemas corporativos y herramientas utilizadas en un entorno de atención al cliente, lo que facilita la interoperabilidad y la gestión unificada de todas las operaciones. Todas estas características se suman a la perfecta estabilidad del software, que, apoyado en un equipo experto en desarrollo y soporte técnico, funciona siempre a la altura de las más exigentes necesidades de los clientes.

Al implementar ICR Evolution, un negocio puede obtener varias ventajas competitivas significativas en comparación con los métodos tradicionales de gestión de contact center. Esto incluye una mejora en la eficiencia operativa gracias a la automatización de procesos; optimización de recursos facilitada por la interfaz omnicanal (permite gestionar todos los canales de comunicación desde una única plataforma); una mayor satisfacción del cliente gracias a una atención más ágil y personalizada; y una mejora en la toma de decisiones estratégicas gracias a la disponibilidad de datos en tiempo real y análisis detallados.

Además de la atención al cliente, ¿ICR Evolution es útil para otras áreas, como las ventas o la gestión de cobros, por ejemplo?

Sí, ICR Evolution es útil para otras áreas además de la atención al cliente, como ventas o gestión de cobros. El software cuenta con cuatro modos de marcación automáticos (predictivo, progresivo, con vista previa y agentless) que puedes utilizar de acuerdo con la campaña que planifiques. Además, ofrece una potente herramienta de scripting o guion de llamadas para vendedores y screen pop-up para que los agentes tengan disponible todo el histórico de cada cliente en la gestión de cobros. Puede facilitar la automatización de procesos de ventas, como seguimiento de clientes potenciales y gestión de leads, así como el análisis de datos para identificar oportunidades de venta.

¿Qué características de ICR Evolution facilitan la integración con otros sistemas y herramientas utilizados en un entorno de atención al cliente?

ICR Evolution está diseñado con características que facilitan su integración con otros sistemas y herramientas utilizadas en un entorno de atención al cliente. Esto incluye una arquitectura flexible que permite una fácil integración con sistemas existentes basado en APIs que permiten conectar con diferentes sistemas de terceros. Por otro lado, ICR Evolution conecta su software omnicanal de forma nativa con los CRM líderes del mercado: Salesforce, Zoho y Microsoft Dynamics. Esto significa que puedes gestionar las interacciones desde un mismo lugar: la interfaz del CRM.

¿Cuáles son los principales desafíos y como se adapta el software a los cambios que enfrentan los contact center en la actualidad y cómo puede la tecnología, como ICR Evolution, ayudar a superarlos?

Los principales desafíos que enfrentan los contact center en la actualidad incluyen la vertiginosa evolución de las expectativas del cliente, la rápida adopción de nuevas tecnologías y la necesidad de mantenerse competitivos en un mercado en constante cambio. ICR Evolution se mantiene en continua comunicación con sus clientes y partners tecnológicos, lo que le permite adaptarse ágilmente a estos desafíos mediante actualizaciones frecuentes y mejoras que incorporan nuevas funcionalidades para satisfacer las nuevas demandas. Además, ofrece herramientas avanzadas de análisis de datos y automatización que ayudan a los contact center a mantenerse a la vanguardia de las tendencias del sector y a tomar decisiones informadas para mejorar su rendimiento y competitividad.

¿Qué beneficios específicos ofrece ICR Evolution en términos de mejora de la productividad y optimización de recursos en un contact center?

ICR Evolution ofrece varios beneficios específicos en términos de mejora de la productividad y optimización de recursos en un contact center. Esto incluye la automatización de procesos (gracias al sistema IVR, chatbots, entre otros) que reduce el tiempo y los recursos necesarios para realizar tareas manuales, la optimización de la asignación de recursos y gestión de los agentes que garantiza una distribución equitativa de la carga de trabajo disminuyendo así los niveles de rotación de personal, y la disponibilidad de datos de performance generales, por campañas y por agente en tiempo real que permite una toma de decisiones más rápida y precisa.

¿Qué le dirías a los dueños de negocio que aún no han probado los sistemas de contact center tecnológicos como ICR Evolution?

Les diría que implementar tecnologías como ICR Evolution puede ofrecerles una serie de beneficios significativos que se resumen en más ingresos y menos gastos de gestión del contact center. Esto incluye una mejora en la eficiencia operativa general, agentes cómodos y satisfechos con su lugar de trabajo, un aumento en los niveles de satisfacción del cliente y una mayor capacidad para tomar decisiones de negocio más inteligentes. Al invertir en tecnología de contact center, los dueños de negocio pueden mejorar el rendimiento de su empresa, aumentar la satisfacción del cliente y mantenerse competitivos en un mercado en constante evolución.

En definitiva, la gestión efectiva de los contact center supone un elemento fundamental para el éxito organizacional. En ese sentido, ICR Evolution permite a las empresas obtener diversas ventajas competitivas orientadas a lograr una mayor satisfacción del cliente y a tomar decisiones más inteligentes de forma rápida, lo que supone la mejora integral de la eficiencia operativa y por ende, la oportunidad de diferenciarse en el mercado en el que opera cada negocio.