Como ya comentamos aquí con motivo del hackeo a las bases de datos de CEDRO, la actual Ley Orgánica de Protección de Datos (LOPD) establece una obligación de resultado, es decir, viene a decir “haz lo que tengas que hacer, pero evita que se sustraigan o extravíen datos personales de tu compañía”.

Esta obligación de resultado se expresa en los artículos 9 y 10 de esta ley, donde se limitan a decir que hay que tomar “las medidas técnicas y organizativas necesarias que garanticen la seguridad de los datos de carácter personal”.

Todo ello teniendo presente en todo momento el “estado de la tecnología”, la “naturaleza” de los datos almacenados y los riesgos que pueda comportar su pérdida, extravío o sustracción por causas naturales o debido a la acción humana.

Hay que disponer las medidas técnicas y organizativas necesarias que garanticen la seguridad de los datos de carácter personal

Asimismo, se impone el deber de secreto tanto para el responsable del fichero como para quienes intervengan “en cualquier fase” del tratamiento de los datos personales, incluso “después de finalizar sus relaciones con el titular” de ese fichero.

El Reglamento General de Protección de Datos (RGPD) es más específico al respecto, si bien Noemí Brito, abogada y Directora de Derecho Digital en Legistel, explica a merca2 que “el RGPD no establece un listado cerrado de medidas”.

Por lo tanto cada empresa o entidad debe evaluar “qué medidas resultan más adecuadas” de acuerdo a los riesgos existentes para los derechos de las personas, “el estado de la técnica”, sus costes de aplicación y los fines que pretenda el responsable con el tratamiento de los datos.

El Reglamento General de Protección de Datos no establece un listado cerrado de medidas a adoptar por parte de las empresas y entidades

Hasta aquí todo puede recordar a lo que disponen hasta ahora los artículos 9 y 10 de la LOPD citados al principio.

Ahora bien, la cuestión es que el RGPD sí da pistas que por lo menos concretan más que la actual legislación que tenemos en España. “Se aboga por la implantación de medidas que tiendan a la seudonimización y el cifrado de datos”, apunta Brito.

Seudonimización y cifrado de los datos personales

Según el artículo 24 concretamente, las medidas que tome el responsable del tratamiento de esos datos de carácter personal, “se revisarán y actualizarán cuando se considere necesario”.

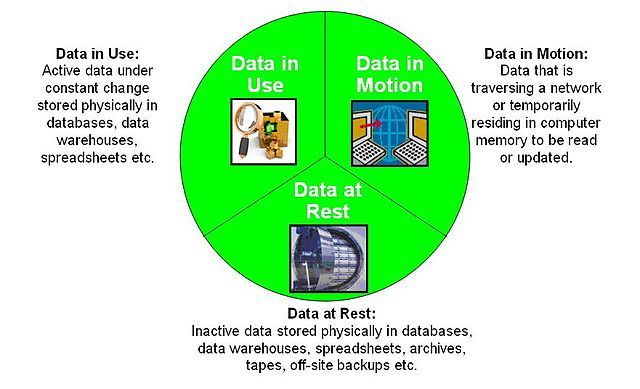

¿Y qué es la seudonimización? Aunque en una determinada información no existan datos que puedan determinar nuestra identidad de forma concluyente, puede que esos mismos datos al cruzarse con una información adicional aparte, sí puedan ayudar a concretar quiénes somos.

Por tanto, la seudonimización en términos muy generales tomados de las explicaciones de Brito sería una técnica de tratamiento de datos mediante la cual “se minimiza la posibilidad de identificar a la persona que está detrás de unos datos por asociación o cruce de información”.

Con la seudonimización se pretende minimizar la posibilidad de identificar a la persona que está detrás de unos datos por asociación o cruce de información

El quinto punto del artículo cuatro del RGPD establece una definición escueta y concisa de este término.

Esto es parte de lo que se tiene en cuenta para prevenir. Pero el artículo 32 piensa también en la reacción posterior de aquella entidad o compañía afectada por un incidente de seguridad.

En este sentido se exige “la capacidad de restaurar la disponibilidad y el acceso a los datos personales de forma rápida” tras producirse ese incidente.

El nuevo Reglamento Europeo dispone también algunas medidas de reacción cuando una empresa sufre un incidente de seguridad

Tampoco se limita a hablar de las medidas a adoptar contra los riesgos procedentes de la “acción humana o del medio físico y natural” a los que se encuentran expuestos los datos, como dice el artículo 9 de la LOPD.

A partir del 25 de mayo de 2018, cuando entre en vigor el RGPD, se deberá tener en cuenta una serie de riesgos más específicos a la hora de evaluar si el nivel de seguridad es adecuado.

Como aquellos que puedan existir como consecuencia de la “destrucción, pérdida, o alteración accidental o ilícita de los datos personales transmitidos” y también “el acceso no autorizado a dichos datos”.

El RGPD exige la evaluación del nivel de seguridad ante el acceso no autorizado a ficheros de datos personales

No es difícil pensar ejemplos que encajen con ese acceso no autorizado teniendo en cuenta las noticias de hackeos a bases de datos en España y en el mundo en lo que llevamos de año.

Una vez se ha producido la brecha de información y los datos personales de clientes, usuarios o similares se han visto comprometidos, se ha de proceder a notificarlo a la “autoridad de control” -en el caso de nuestro país la Agencia Española de Protección de Datos (AEPD)- en el plazo de 72 horas.

El plazo empieza a contar desde el momento en el que el responsable o la empresa que gestiona esos datos haya tenido conocimiento del incidente.

Cuando se produzca un incidente de seguridad que genere una brecha de información se deberá notificar a la Agencia de Protección de Datos en un plazo de 72 horas

También se debe notificar a los usuarios afectados siempre que no concurra alguna de las excepciones previstas en el artículo 34 como es el hecho de haber cifrado los datos de los usuarios con anterioridad al incidente.

Si se ha hecho esto, se puede evitar tener que dar parte a usuarios y clientes de manera que esa empresa o entidad se ahorra una posible crisis de reputación.

Cuestiones a tener en cuenta en los próximos doce meses

En cualquier caso, como señala Brito, las empresas “deberán contar con un protocolo” para cumplir con todas estas obligaciones.

La abogada detalla además en varios puntos qué esfuerzos deben afrontar las grandes empresas y las PYMES de cara a cumplir con el Reglamento Europeo:

Las empresas deben contar con un protocolo para cumplir con todas las obligaciones dispuestas por el nuevo Reglamento Europeo

1. Llevar a cabo un análisis detallado de los tratamientos de datos actuales que realizan las compañías con el fin de determinar los riesgos existentes para los derechos de las personas y ajustar así los procesos necesarios en este ámbito.

2. Resulta importante plantear la Evaluación de Impacto en materia de Protección de Datos (EIPD). La propia AEPD publicó una guía para llevarla a cabo. Del mismo modo, también ha publicado recientemente otra de buenas prácticas en privacidad para proyectos de Big Data.

3. Los principios de privacidad se deben aplicar desde la fase misma del diseño cuando se proyectan nuevos servicios o productos que impliquen el tratamiento de datos personales de usuarios, clientes y personas en general.

4. Llamamiento a adoptar una postura de “responsabilidad activa” en el cumplimiento de este nuevo Reglamento Europeo.

5. Prever los nuevos protocolos de atención a derechos de los interesados tales como el derecho al olvido, o a la limitación y portabilidad de los datos.

Es necesario realizar la Evaluación de Impacto en materia de Protección de Datos (EIPD)

6. Contar con registros de actividades, sobre todo en empresas con más de 250 empleados.

7. Con independencia del tamaño de la plantilla, también deberían contar con registros de actividades aquellas compañías que traten con datos que puedan entrañar riesgos para los derechos de los interesados o aquellas que manejen categorías especiales de datos como los relativos a la salud o biométricos.

8. Contar con un protocolo de brechas de información personal.

9. Atender a los nuevas obligaciones con respecto a los encargados del tratamiento de los datos y a los protocolos relativos a aquellos proveedores que para prestar servicios a la empresa tratan información personal que está bajo la titularidad de la compañía.

10. Adoptar los protocolos que aporten las garantías necesarias en caso de que se prevea llevar a cabo transferencias internacionales de datos, algo común en multinacionales o en general en empresas que operan a nivel internacional.

Estas medidas tomadas del RGPD se suman a las contenidas en la Directiva Europea NIS (Network and Information Security) del 6 de julio del año pasado para conformar el marco de actuación jurídica en el terreno de la ciberseguridad aplicada al contexto que nos ocupa.

Sanciones que pueden llegar hasta los veinte millones de euros

Con nuestra actual LOPD la recogida de datos “de forma engañosa o fraudulenta” y el tratamiento o cesión de datos personales sobre orientación y hábitos sexuales, origen “racial”, creencias religiosas, ideología política u otras cuestiones especialmente delicadas sin estar debidamente autorizado constituyen una infracción muy grave.

También lo son no obedecer el requerimiento de la Agencia y continuar tratando de forma ilícita datos de carácter personal o la transferencia internacional de datos a países que no proporcionen un estándar de protección “equiparable” al de nuestro país sin autorización previa del director de la AEPD.

Si actualmente la multa de mayor cuantía puede llegar hasta 600.000 euros, la sanción máxima de acuerdo al RGPD puede llegar a los veinte millones

Por hacer este tipo de cosas a una empresa o entidad le puede llegar a caer una multa de hasta 600.000 euros que sería la de mayor cuantía. Con el RGPD la sanción administrativa podrá ascender, en cambio, hasta los 20 millones de euros.

Si se trata de una empresa, entonces esa sanción máxima podría llegar al 4% “del volumen de negocio total al año del ejercicio financiero anterior, optándose en este caso por la de mayor cuantía”.