Una nueva campaña de fraude digital vuelve a poner en alerta a miles de usuarios en España. En esta ocasión, los ciberdelincuentes han optado por suplantar la identidad de Movistar para distribuir software malicioso mediante correos electrónicos que simulan contener facturas pendientes.

La técnica no es nueva, pero su ejecución sigue siendo lo suficientemente eficaz como para comprometer dispositivos y robar información sensible.

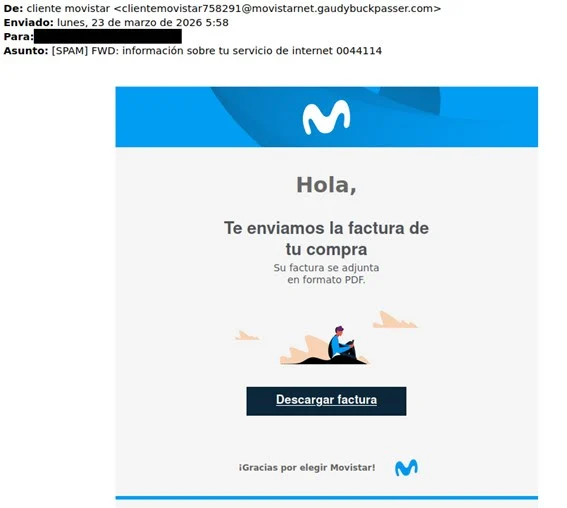

Correos breves, creíbles y con apariencia legítima

Los mensajes detectados en esta campaña destacan por su simplicidad. Lejos de elaborados textos, los atacantes envían comunicaciones concisas que incluyen el logotipo de Movistar y un enlace para descargar una supuesta factura. Este enfoque minimalista reduce las sospechas y facilita que el usuario actúe sin analizar en profundidad el contenido.

Según el análisis de ESET, este tipo de campañas suele dirigirse principalmente a usuarios domésticos, aunque no se descarta su impacto en entornos corporativos. La clave del éxito radica en la confianza que genera una marca reconocida como Movistar, lo que incrementa significativamente la tasa de clics.

Además, los remitentes utilizan direcciones de correo que, aunque aparentan ser legítimas, no coinciden con los dominios oficiales de Movistar. Este detalle, que debería ser una señal de alerta, pasa desapercibido en muchos casos.

El enlace: la puerta de entrada al ataque

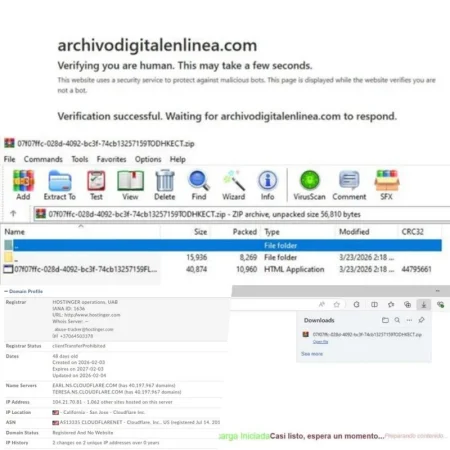

El elemento central del fraude es el enlace incluido en el mensaje. Al hacer clic, la víctima no accede a ningún sitio relacionado con Movistar, sino a una página controlada por los atacantes. Desde ahí se inicia la descarga de un archivo comprimido que contiene el malware.

Antes de permitir la descarga, los usuarios deben completar una verificación que simula ser un sistema anti-bots. Este paso adicional tiene un objetivo claro: evitar que herramientas automáticas de análisis detecten el contenido malicioso y prolongar así la vida útil de la campaña.

Los dominios utilizados en este tipo de ataques suelen ser recientes o reciclados de campañas anteriores. En muchos casos, no guardan ninguna relación con Movistar, pero están diseñados para parecer legítimos a simple vista.

El archivo HTA: una trampa disfrazada de factura

Una vez descargado el archivo comprimido, el usuario encuentra en su interior un fichero con extensión HTA. Este formato no es habitual para documentos como facturas, que normalmente se distribuyen en PDF o formatos ofimáticos. Sin embargo, muchos usuarios no prestan atención a este detalle y ejecutan el archivo sin sospechar.

El fichero actúa como un descargador. Al abrirlo, redirige a otra dirección web desde la que se obtiene la carga maliciosa final. Este mecanismo permite a los atacantes modificar el contenido del ataque en tiempo real y dificultar su detección.

Este tipo de técnicas demuestra que no es necesario un alto grado de sofisticación para comprometer sistemas. Basta con combinar ingeniería social y pequeños trucos técnicos para lograr resultados efectivos.

Un troyano con capacidad de espionaje

El objetivo final de la campaña es la instalación de un troyano en el dispositivo de la víctima. Este tipo de malware está diseñado para recopilar información del sistema, incluyendo credenciales, datos almacenados en aplicaciones y otros elementos sensibles.

Una vez dentro, los atacantes pueden utilizar esta información para lanzar ataques más dirigidos o incluso vender los datos en mercados clandestinos. En algunos casos, el acceso inicial puede servir como puerta de entrada para amenazas más complejas, como ransomware o ataques a redes corporativas.

El uso del nombre de Movistar en este contexto amplifica el impacto potencial, ya que aumenta la probabilidad de que los usuarios confíen en el mensaje y ejecuten el archivo.

Por qué sigue funcionando el phishing en 2026

A pesar de las campañas de concienciación y las mejoras en las soluciones de seguridad, el phishing continúa siendo una de las técnicas más efectivas. La razón principal es el factor humano.

Los atacantes explotan situaciones cotidianas, como la recepción de una factura, para generar urgencia y reducir la capacidad de análisis del usuario. En este caso, el uso de la marca Movistar añade una capa adicional de credibilidad.

Además, el bajo coste de ejecución de estas campañas permite a los delincuentes lanzar miles de correos con un esfuerzo mínimo, obteniendo beneficios incluso si solo un pequeño porcentaje de usuarios cae en la trampa.

Cómo identificar este tipo de fraude

Existen varios indicadores que pueden ayudar a detectar este tipo de ataques. El primero es verificar siempre el dominio del remitente. Si no coincide con el oficial de Movistar, es motivo suficiente para desconfiar.

También es importante analizar el tipo de archivo que se descarga. Una factura legítima nunca se presenta en formato HTA. Este tipo de extensiones debe considerarse sospechoso.

Otro aspecto clave es la URL de destino. Antes de hacer clic, conviene comprobar si el enlace dirige realmente a una página oficial de Movistar. En caso de duda, es preferible acceder directamente desde el sitio web oficial.

La importancia de reforzar la seguridad digital

Este tipo de incidentes pone de manifiesto la necesidad de contar con soluciones de seguridad actualizadas que puedan detectar tanto correos fraudulentos como archivos maliciosos. Las herramientas de protección avanzada permiten bloquear amenazas antes de que se ejecuten.

Además, la formación del usuario sigue siendo fundamental. Reconocer patrones de fraude y adoptar hábitos seguros puede marcar la diferencia entre evitar un ataque o sufrir sus consecuencias.

El uso fraudulento de marcas como Movistar seguirá siendo una estrategia recurrente mientras continúe resultando eficaz. Por ello, la combinación de tecnología y concienciación es la mejor defensa frente a este tipo de amenazas.