Las organizaciones europeas se enfrentan a una transformación profunda en el origen de las amenazas digitales. Lejos de centrarse únicamente en los sistemas internos, los ciberdelincuentes están encontrando nuevas vías de entrada a través de proveedores, socios tecnológicos y terceros con acceso a infraestructuras críticas. O lo que es lo mismo: la cadena de suministro.

Los datos más recientes reflejan con claridad esta tendencia: el 28% de los incidentes analizados en Europa durante el último año tuvieron su origen en brechas de terceros. Es decir, más de uno de cada cuatro ataques comienza fuera del perímetro directo de la empresa afectada.

Este fenómeno pone de relieve un cambio estructural en el modelo de riesgo, donde la seguridad ya no depende únicamente de las capacidades internas, sino del conjunto del ecosistema digital en el que opera cada organización.

Ataques invisibles que no siempre se detectan en la cadena de suministro

Uno de los principales problemas asociados a este tipo de incidentes es su baja visibilidad. En muchos casos, los ataques que se originan en la cadena de suministro no se identifican como tales, ya que la prioridad de las empresas suele ser restaurar la operativa lo antes posible.

Chris George, Managing Director EMEA de Unit 42, explica que “las investigaciones de respuesta a incidentes se centran principalmente en asegurar a la organización víctima y restablecer sus operaciones lo antes posible, en lugar de dedicar tiempo a rastrear el origen de la intrusión”. Esta realidad implica que la magnitud del problema podría ser significativamente mayor de lo que indican las estadísticas actuales.

La falta de trazabilidad en los ataques en la cadena de suministro complica además la evaluación real del riesgo, lo que puede llevar a las empresas a infraestimar su exposición a amenazas externas.

Sectores especialmente vulnerables

No todos los sectores presentan el mismo nivel de riesgo. Aquellos que gestionan grandes volúmenes de información sensible o que operan con amplias redes de proveedores se han convertido en objetivos prioritarios.

Las empresas tecnológicas y los servicios financieros encabezan la lista, debido al alto valor de los datos que manejan. También destacan los despachos legales y firmas de servicios profesionales, que actúan como intermediarios de información estratégica para grandes corporaciones.

Por otro lado, el sector del lujo se ha consolidado como un objetivo creciente, especialmente por el interés de los atacantes en acceder a bases de datos de clientes con alto poder adquisitivo.

La tormenta perfecta: conectividad, IA y terceros vulnerables

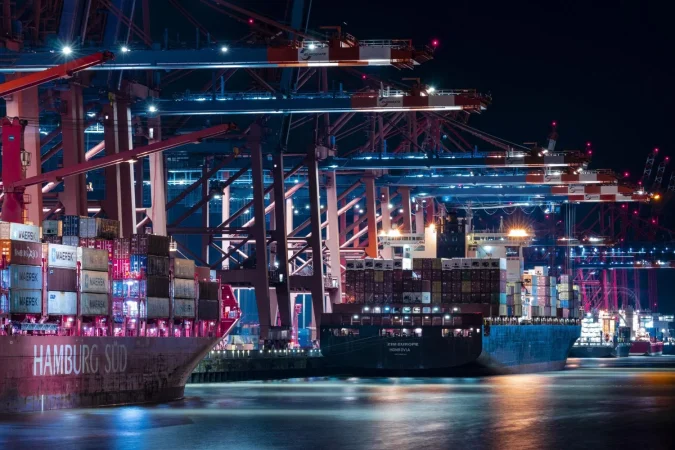

El incremento de los ataques a la cadena de suministro responde a la combinación de varios factores estructurales. El primero es la expansión de los ecosistemas digitales, donde una empresa puede depender de cientos o incluso miles de proveedores.

Este entorno multiplica la superficie de ataque y genera múltiples puntos de entrada potenciales. En este contexto, el principio del eslabón en la cadena de suministro más débil cobra especial relevancia: los ciberdelincuentes optan por comprometer a proveedores con menores niveles de protección para acceder indirectamente a grandes organizaciones.

A ello se suma una clara asimetría económica. Atacar a una gran corporación requiere mayores recursos y tiempo, mientras que vulnerar a un proveedor más pequeño suele ser más sencillo y rentable desde el punto de vista del atacante.

La irrupción de la inteligencia artificial está acelerando este fenómeno. Herramientas automatizadas permiten escalar ataques, mejorar la ingeniería social y facilitar el acceso inicial. Desde Unit 42, el equipo de inteligencia de amenazas de Palo Alto Networks, se advierte que se está configurando una “tormenta perfecta” impulsada por la combinación de tecnología avanzada, hiperconectividad y dependencia creciente de terceros.

Tipologías de ataques más frecuentes en la cadena de suministro

Los ataques a la cadena de suministro adoptan múltiples formas, muchas de ellas difíciles de detectar en fases iniciales. Uno de los métodos más habituales es el envenenamiento del software, que consiste en alterar código o librerías durante el desarrollo antes de su distribución.

También se han detectado casos de manipulación de hardware, donde componentes son modificados durante su fabricación o transporte para introducir elementos maliciosos. Este tipo de ataque, aunque menos frecuente, tiene un alto impacto potencial.

Otra vía común es la explotación de procesos empresariales. En estos casos, los atacantes utilizan la relación de confianza entre empresas y proveedores para introducir contenido malicioso en operaciones aparentemente legítimas, como facturación, comunicaciones o actualizaciones.

Estrategias de defensa en un entorno interconectado

Ante este escenario, la protección tradicional en la cadena de suministro basada en el perímetro resulta insuficiente. Las organizaciones deben adoptar un enfoque integral que incluya la identificación de todas sus dependencias digitales y la evaluación continua de sus proveedores.

Entre las medidas recomendadas se encuentra el mapeo completo del ecosistema, la detección de vulnerabilidades en terceros y la implementación de controles de acceso más estrictos. La monitorización constante de la actividad también es clave para detectar comportamientos anómalos.

Un concepto que gana relevancia es el de altruismo cibernético. Esta estrategia propone que las grandes empresas compartan recursos, formación y herramientas de seguridad con sus proveedores más pequeños. El objetivo es elevar el nivel de protección global del ecosistema y reducir los puntos débiles que pueden ser explotados por los atacantes.