Las campañas de malware bancario siguen evolucionando y aprovechando cualquier circunstancia para aumentar el número de víctimas. Investigadores en ciberseguridad han detectado recientemente una nueva ofensiva en la que el troyano bancario Grandoreiro vuelve a utilizar técnicas de suplantación para engañar a los usuarios. En esta ocasión, los delincuentes están utilizando la identidad de la compañía energética Endesa para distribuir el malware a través de correos electrónicos fraudulentos.

La campaña se apoya en mensajes que alertan sobre supuestos cargos elevados en la factura eléctrica. El objetivo es generar preocupación en los destinatarios para que descarguen un archivo malicioso que termina instalando el malware en el sistema de la víctima.

El análisis de esta actividad ha sido realizado por expertos de seguridad que han identificado múltiples indicadores que apuntan claramente a la presencia de Grandoreiro.

Correos falsos que simulan facturas de Endesa

La estrategia utilizada por los ciberdelincuentes se basa en una técnica conocida como phishing. Los atacantes envían mensajes que aparentan proceder de la empresa eléctrica e informan al usuario de un supuesto cobro elevado en su factura de la luz.

El mensaje suele incluir un enlace que invita al destinatario a revisar el documento con el detalle del cargo. La alerta genera una reacción inmediata en muchos usuarios, especialmente en un contexto en el que las facturas energéticas han aumentado en los últimos años.

Los expertos de ESET han detectado que estos correos contienen direcciones de remitente que no corresponden con los dominios oficiales de la compañía energética. Sin embargo, para un usuario que no revisa con detalle la procedencia del mensaje, el contenido puede resultar convincente.

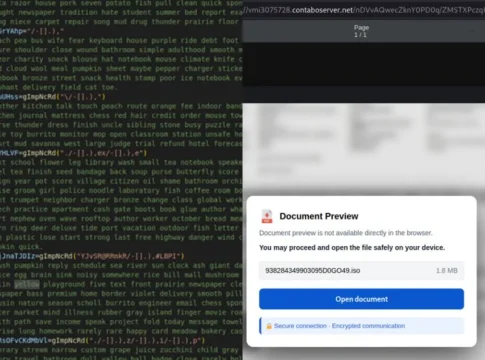

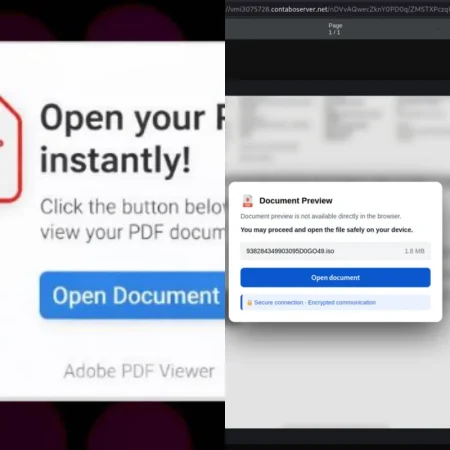

Una vez que la víctima hace clic en el enlace, es redirigida a una página preparada por los atacantes. Desde allí se ofrece la descarga de una supuesta factura en formato digital que en realidad es el archivo que inicia la infección con Grandoreiro.

Cómo se inicia la infección del malware

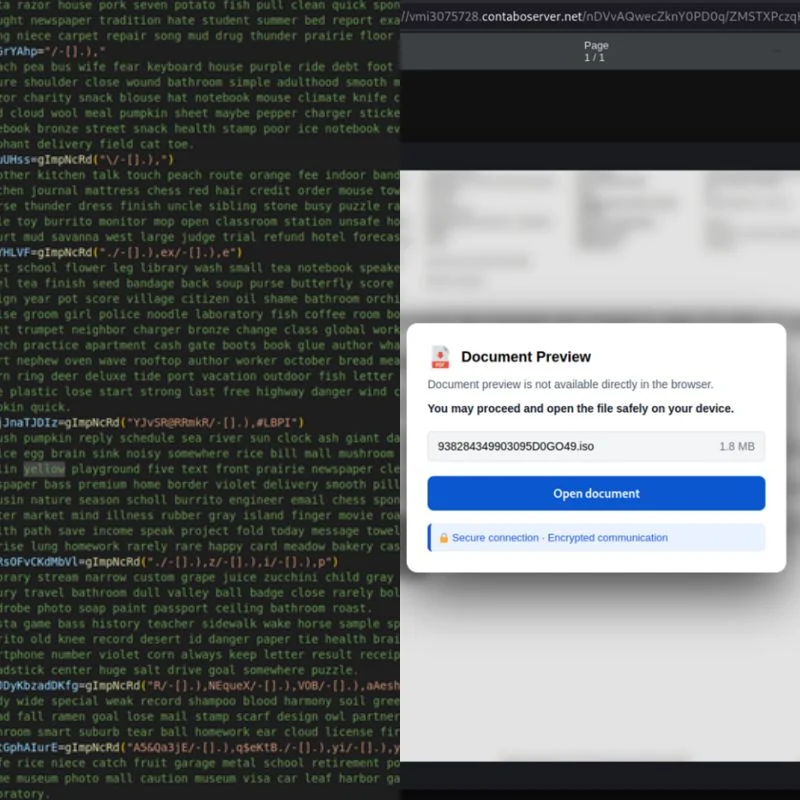

El archivo descargado por la víctima no corresponde a una factura legítima. Se trata de un archivo con formato ISO que actúa como contenedor de varios componentes maliciosos. Dentro de este archivo se encuentran diferentes elementos diseñados para ejecutar el malware sin despertar sospechas.

Entre ellos destaca un script en Visual Basic que se encarga de iniciar la cadena de infección. Este archivo ejecuta diversas funciones del sistema operativo para preparar el entorno donde se instalará el malware.

El script también analiza determinadas características del equipo infectado, como la configuración regional o el país desde el que se está ejecutando. Esta información permite a los atacantes adaptar el comportamiento del malware dependiendo del lugar donde se encuentra la víctima.

Posteriormente, el sistema ejecuta comandos avanzados mediante PowerShell para montar una imagen virtual dentro del equipo. Este procedimiento permite ocultar otros archivos maliciosos que serán utilizados en fases posteriores de la intrusión.

En esta etapa del proceso se descargan varios componentes adicionales que permiten desplegar el malware completo. Los investigadores han observado que el código utilizado presenta técnicas de ofuscación destinadas a dificultar el análisis de seguridad.

Todos estos indicios permiten atribuir la campaña al troyano bancario Grandoreiro, una amenaza que lleva años activa y que ha afectado a miles de usuarios en diferentes países.

Grandoreiro es un malware especializado en robar credenciales bancarias

Grandoreiro es un troyano bancario que se ha caracterizado por atacar principalmente a usuarios de América Latina y Europa. En los últimos años se han detectado campañas dirigidas a entidades financieras en España, Brasil, México y otros países.

El principal objetivo de Grandoreiro es obtener acceso a las cuentas bancarias de las víctimas. Para lograrlo, el malware monitoriza la actividad del usuario y captura credenciales cuando detecta que la víctima accede a servicios financieros online.

Una vez instalado, el malware puede registrar pulsaciones del teclado, capturar pantallas o interceptar datos introducidos en formularios de acceso a plataformas bancarias. Con esta información, los delincuentes pueden realizar transferencias fraudulentas o acceder a los fondos de la víctima.

Otra característica relevante de Grandoreiro es su capacidad para descargar módulos adicionales desde servidores remotos. Esto permite ampliar sus funciones y adaptar el malware a diferentes campañas.

Los investigadores también han observado que Grandoreiro puede mostrar ventanas falsas que imitan las interfaces de bancos legítimos. Estas pantallas engañan al usuario para que introduzca información sensible creyendo que está interactuando con su entidad financiera.

Errores en la campaña que delatan el fraude

A pesar de la sofisticación del malware, la campaña presenta algunos errores que pueden ayudar a identificar el engaño. Por ejemplo, algunos de los documentos utilizados como señuelo hacen referencia a servicios o pagos realizados en países como México o Argentina.

Estos detalles resultan sospechosos para usuarios españoles, ya que no guardan relación con los servicios de la compañía energética utilizada en la suplantación.

Además, en las pruebas realizadas por los investigadores se ha comprobado que el archivo PDF que supuestamente contiene la factura no llega a abrirse correctamente. En su lugar aparece un mensaje de error que invita al usuario a reiniciar el equipo.

Este comportamiento suele indicar que el archivo descargado tiene una finalidad distinta a la que aparenta, lo que confirma la presencia de malware en el sistema.

Cómo evitar caer en este tipo de ataques

Las campañas de Grandoreiro demuestran cómo los ciberdelincuentes aprovechan incidentes recientes o noticias relacionadas con grandes empresas para hacer sus engaños más creíbles. Cuando una compañía sufre un problema de seguridad o aparece en los medios, los delincuentes utilizan su nombre para generar confianza en las víctimas.

Por este motivo, los expertos recomiendan revisar cuidadosamente cualquier correo que solicite acciones urgentes relacionadas con facturas o pagos. Es importante comprobar la dirección del remitente y desconfiar de enlaces que redirijan a páginas externas.

También se recomienda acceder siempre a la web oficial de la empresa en caso de duda, en lugar de utilizar los enlaces incluidos en los mensajes recibidos.

Otra medida fundamental consiste en evitar descargar archivos adjuntos procedentes de correos sospechosos. Muchos ataques de malware comienzan precisamente con la ejecución de este tipo de documentos.

Además, disponer de soluciones de seguridad actualizadas puede ayudar a detectar y bloquear amenazas antes de que se instalen en el sistema.