Una nueva campaña de correos fraudulentos ha puesto en alerta a miles de consumidores y usuarios en España. Expertos en ciberseguridad han detectado una enorme campaña de suplantación que utiliza la imagen y el nombre de grandes empresas de telecomunicaciones y energía para obtener información personal y financiera de sus clientes.

La técnica, conocida como phishing, está alcanzando niveles de sofisticación sin precedentes y aprovecha la confianza que los usuarios depositan en marcas reconocidas.

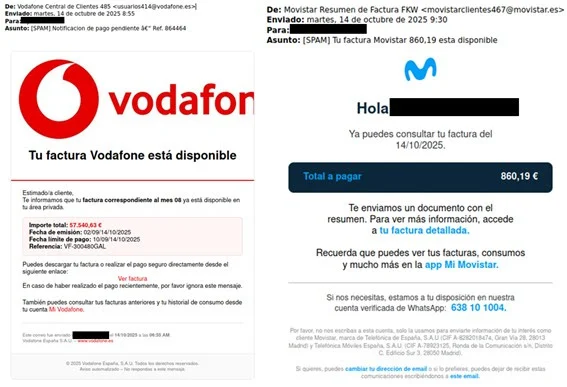

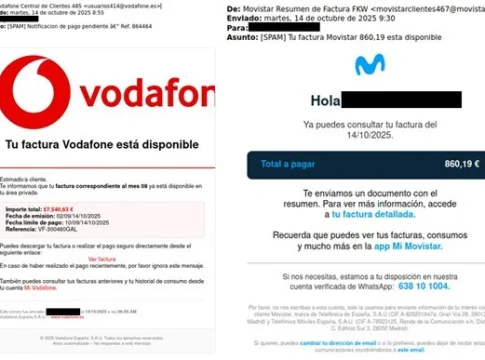

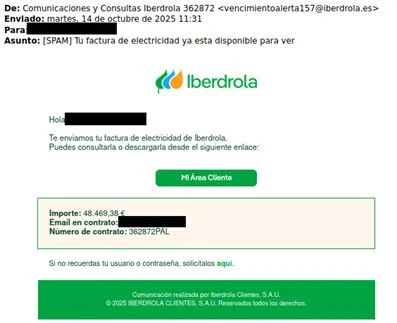

De acuerdo con un informe reciente de ESET, los ciberdelincuentes están enviando mensajes que imitan con precisión las comunicaciones oficiales de Movistar, Vodafone e Iberdrola.

En apariencia, se trata de notificaciones legítimas sobre facturas pendientes, cortes de servicio o actualizaciones de datos.

Sin embargo, el propósito real es dirigir a los destinatarios hacia páginas falsas o inducir la descarga de archivos maliciosos que permiten robar contraseñas o instalar software espía.

Cómo funciona la nueva oleada de ataques de suplantación

Se han identificado que los correos falsos de suplantación reproducen los logotipos, el lenguaje corporativo y las direcciones de contacto habituales de las empresas afectadas.

En el caso de las comunicaciones que simulan proceder de operadoras telefónicas, los delincuentes incluyen enlaces a supuestos portales de facturación o descargas de documentos que en realidad ocultan malware.

Las variantes más recientes muestran una evolución técnica notable. Los enlaces redirigen a sitios web alojados en servidores comprometidos o en servicios de alojamiento legítimos que han sido manipulados.

Desde esas páginas, el usuario es invitado a descargar un archivo que aparenta ser una factura en formato PDF, aunque en realidad se trata de un archivo con extensión ISO que contiene un script de Visual Basic.

Este código, al ejecutarse, descarga otro programa que actúa como puerta trasera, otorgando a los atacantes el control del sistema infectado.

Durante la instalación, el malware muestra un falso aviso de error relacionado con Adobe Acrobat, una táctica de distracción diseñada para evitar que la víctima sospeche mientras el software malicioso se ejecuta en segundo plano.

Una amenaza con múltiples objetivos

Aunque los ataques de suplantación parecen centrarse en clientes individuales, los expertos advierten que también buscan infiltrarse en dispositivos corporativos.

De este modo, los delincuentes podrían acceder a redes empresariales, correos internos y bases de datos con información sensible de Movistar, Vodafone e Iberdrola.

Según el Instituto Nacional de Ciberseguridad (INCIBE), en 2024 se registraron más de 82.000 incidentes de seguridad que afectaron tanto a ciudadanos como a empresas en España, y una parte significativa se originó en campañas de suplantación de identidad.

La finalidad principal de estos correos es robar credenciales de acceso a cuentas en línea y datos de tarjetas bancarias. En algunos casos, el malware instalado tiene capacidades de espionaje, pudiendo registrar las pulsaciones del teclado o realizar capturas de pantalla.

Los investigadores no descartan que se trate de una fase de prueba de suplantación para nuevas variantes de programas espía desarrolladas específicamente para este tipo de campañas.

Por qué los ataques de suplantación son cada vez más creíbles

La sofisticación de las técnicas de suplantación empleadas hace que los filtros antispam y las recomendaciones tradicionales sean insuficientes. Los mensajes fraudulentos están redactados sin errores ortográficos, proceden de direcciones que aparentan ser legítimas y utilizan un tono idéntico al de las comunicaciones reales de las compañías.

ESET señala que incluso los dominios de envío pueden incluir variaciones mínimas, como el cambio de una letra o el uso de subdominios que replican la estructura original por lo que pueden despistar y no caer que se trata de una suplantación.

A ello se suma la manipulación de los encabezados de los correos, que dificulta la identificación del remitente real. Esta combinación de factores hace que muchos usuarios caigan en la trampa antes de sospechar que algo no va bien.

Reacción de las empresas y medidas de prevención

Fuentes de Movistar, Vodafone e Iberdrola han recordado que nunca solicitan datos personales ni financieros a través del correo electrónico y que los usuarios deben desconfiar de cualquier comunicación que requiera acciones urgentes.

Las compañías colaboran con las autoridades competentes para identificar los dominios fraudulentos y eliminarlos lo antes posible, aunque reconocen que la rapidez con la que se crean nuevos sitios dificulta la respuesta inmediata a esta suplantación.

Desde el ámbito público, el Centro Criptológico Nacional (CCN-CERT) insiste en la importancia de mantener los sistemas actualizados, verificar los enlaces antes de hacer clic y activar soluciones de seguridad capaces de detectar amenazas emergentes.

En el último informe de ENISA sobre tendencias de ciberseguridad en Europa, se indica que el fraude mediante phishing representa ya el 36% de los incidentes detectados en 2024, superando por primera vez a los ataques por ransomware.

El uso de programas de seguridad actualizados y la precaución ante correos alarmantes siguen siendo las mejores defensas. Pero, sobre todo, es fundamental asumir que cualquier usuario, por cuidadoso que sea, puede ser objetivo de un ataque.

En este contexto, la prevención y la desconfianza razonable son las únicas barreras efectivas frente a una amenaza cada vez más sofisticada y persistente.