Incluso desconectar el ordenador de Internet no es suficiente para detener la posible piratería; el escáner de tu oficina puede ser ese vehículo con el que no contabas para ser espiado. Aquí te proponemos un método con el que podrías ser atacado y cómo puedes defenderte contra ese posible intrusismo.

Cuando hace unos años los estudiantes de programación empezaban con Unix y aprendían a funcionar por Internet, les enseñaban a asumir que cualquier canal de E / S puede ser un canal de invasión en el sistema. Esta actitud paranoica les sirvió de mucho, no tanto como una protección contra los hackers, sino más bien como una protección contra la propia arrogancia. Siempre hay alguien en el otro lado más inteligente y sabio que uno mismo, tanto para el bien como para el mal.

A medida que las grandes empresas despliegan alegremente dispositivos «IoT» cargados de sensores en todas partes, esta es una buena regla para recordar, el no ser un arrogante. Parece ser que cada semana nos atemorizan con una nueva publicación sobre otro nuevo y asombroso hack (que, por ejemplo, hackea el audio o el acelerómetro del smartphone). Y eso sin contar con las puertas traseras cortesía de la publicidad, «servicio al cliente» o la policía, ni el darkware inédito por ahí.

Al igual que algunos frikis, tecnología-savvy, versión de la canción del Círculo de la Vida de El Rey León, hay un lazo de retroalimentación interminable entre el ingenio de los hackers y los investigadores en seguridad que intentan pensar un paso por delante de los primeros.

Ea última publicación ha sido publicada por cortesía de los investigadores del Centro de Investigación de Seguridad Cibernética de la Universidad Ben Gurion de Israel, que han concebido un método mediante el cual los hackers podrían pasar por alto los cortafuegos y los sistemas de detección de intrusos.

Ben Nassi, Adi Shamir y Yuval Elovic aportan unos métodos para entrar en una red a través de un escáner de documentos ópticos. Como reza el título del artículo escrito por ellos: “Oops!…I think I scanned a malware” (¡Vaya! … Creo que he escaneado un malware).

La idea básica es que el escáner óptico es, por supuesto, sensible a la luz, y por lo tanto puede ser dirigido por fuentes de luz cercana. Esto puede usarse como un canal encubierto para controlar y enviar datos con un malware en la red, incluso si la esta no está conectada a ninguna red externa. Espacio en el aire, una brecha doméstica.

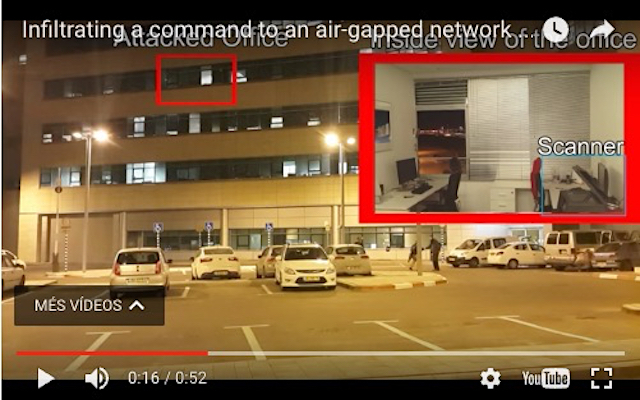

Los investigadores realizaron varias demostraciones para transmitir un mensaje desde los ordenadores conectados a un escáner plano. Utilizando fuentes de luz láser directa a 900 metros de distancia, así como en un drone fuera del edificio de oficinas, los investigadores enviaron con éxito un mensaje para activar el malware a través del escáner.

En otra demostración, los investigadores usaron un teléfono inteligente Galaxy 4 para secuestrar una bombilla inteligente (usando señales de radio) en la misma habitación que el escáner. Usando un programa que escribieron, manipularon la bombilla inteligente para emitir luz intermitente que entregó el mensaje en tan solo unos segundos.

Para mitigar esta vulnerabilidad, los investigadores recomiendan a las organizaciones de seguridad conectar el escáner a la red a través de un servidor proxy, un ordenador que actúe como intermediario, lo que evitaría establecer un canal encubierto. Sin embargo, esto puede considerarse una solución extrema, ya que también limita la impresión y el envío de fax de forma remota en dispositivos all-in-one.

«Creemos que este estudio aumentará la conciencia de esta amenaza y contribuirá en protocolos seguros para el escaneado que evitarán que un atacante establezca un canal encubierto a través de una fuente de luz externa, bombilla inteligente, TV u otro dispositivo IoT (Internet de las Cosas),» afirma Nassi.

El profesor Adi Shamir del Departamento de Matemáticas Aplicadas del Instituto Weizmann concibió el proyecto para identificar nuevas vulnerabilidades de la red mediante el establecimiento de un canal clandestino en una red informática.

Así pues, no olvidéis que «Un escáner plano de sobremesa con la tapa abierta es sensible a los cambios en la luz del entorno y puede ser utilizado como una puerta trasera en la red de una empresa«. Nunca sabrás quien te está controlando y quien está mirando.