El pasado miércoles cinco de abril El Confidencial publicaba una noticia sobre un hackeo masivo a los servidores, bases de datos y perfiles en redes sociales de la organización católica integrista HazteOír.

El diario digital contaba que los autores del hackeo, un grupo autodenominado ACAB Gang, habían filtrado ya más de 15.000 documentos con información sobre finanzas, denuncias, conexiones y estrategias de esta asociación.

Twitter procedió a clausurar la cuenta de ACAB Gang a las pocas horas. Si se intenta localizar en esta red social, aparecerá un letrero que confirma que la cuenta ha sido suspendida.

Se han filtrado de momento más de 15.000 documentos

El incidente no se quedó, sin embargo, en esos más de 15.000 documentos. ACAB Gang aseguró que permitiría el acceso a la base de datos donde constan todas las donaciones recibidas por HazteOír, lo que significaría que las identidades de sus mecenas quedarían al descubierto.

También comenzaron a hacer pública información de índole personal del presidente de HO, Ignacio Arsuaga.

La periodista especializada en hacktivismo y ciberseguridad, Mercé Molist, publicó también en El Confidencial un perfil del colectivo cibernético tras contactar con ellos en Twitter.

Los atacantes reconocieron que sus actividades eran «cibercriminales» y rechazaron el apelativo de ‘hacktivistas’

El grupo ACAB no tuvo empacho en reconocer que sus actividades son “cibercriminales” y rechazaron el apelativo de hacktivistas.

Aseguró haber actuado ilegalmente, pero en conciencia, ya que les parecía “éticamente asqueroso cómo actúa” la organización de Arsuaga y afirmaron haber cometido esta acción “por el colectivo LGTB”, es decir, Lesbianas Gays Transexuales y Bisexuales.

ACAB Gang dio además un plazo a HazteOír: si en 24 horas HO no contactaba con ellos, entonces ACAB continuaría filtrando documentos.

Afirmaron haber obrado así por la forma de actuar de HazteOír y en favor del colectivo LGTB

Según aseguró el grupo a Molist, querían hablar con HO para que la organización fundamentalista católica depusiera esa actitud.

Documento robado, documento invalidado

La información sustraída, como toda información que se guarda bajo llave, podría ser susceptible de contener datos curiosos, actuaciones reprochables desde el punto de vista ético, incoherencias desde el punto de vista del propio ideario de la asociación o, directamente, comportamientos delictivos.

¿Qué ocurriría entonces si se da el último caso mencionado?

No se admitirán las pruebas que se obtengan «violentando derechos o libertades»

El artículo 11 de la Ley Orgánica del Poder Judicial es claro al respecto. No se admitirán las pruebas que se obtengan “violentando derechos o libertades fundamentales”.

Por tanto, podemos deducir que si el hackeo no ha sido autorizado por un juez, tal prueba no será válida. Incluso, en caso de autorizarse, se podría discutir la proporcionalidad de la misma dependiendo de su alcance.

El artículo 588 de la Ley de Enjuiciamiento Criminal (LECRIM) establece que el juez competente puede autorizar al funcionario policial la utilización de datos de identificación y códigos de un usuario.

La ley autoriza el ‘hackeo’ de un dispositivo por orden de un juez ante delitos específicos y particularmente graves

Asimismo, podría autorizar también la inspección remota y telemática del dispositivo del investigado sin que el afectado por la investigación tenga conocimiento previo de este procedimiento.

En cuanto a la proporcionalidad, esta medida solo es aplicable para la investigación de delitos “cometidos en el seno de organizaciones criminales”, terrorismo o aquellos que se cometen contra menores de edad o similares, es decir, contra personas con una “capacidad modificada jurídicamente”, entre otros.

Una excepción: la lista Falciani

El pasado 23 de febrero el Tribunal Supremo dictó una sentencia mediante la cual desestimaba el recurso presentado por la defensa de un condenado por dos delitos contra la Hacienda pública.

El Tribunal Supremo admitió la lista Falciani como prueba contra un condenado por dos delitos fiscales

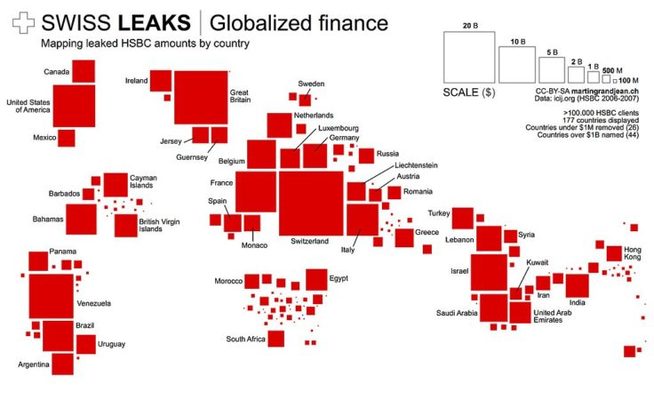

En el proceso seguido contra esta persona, se admitió la lista Falciani como prueba de cargo. Mediante el recurso al Supremo la defensa de este hombre pretendía que el Alto Tribunal revirtiera esta consideración.

El núcleo de la estrategia de la defensa, por lo que se aprecia en la sentencia, residió en que la principal prueba contra su cliente había sido obtenida de forma ilícita.

El Supremo, finalmente, razonó su decisión argumentando, entre otras muchas cuestiones, que la doctrina relativa a la obtención de una prueba vulnerando derechos fundamentales “no responde a una fotografía estática”, y que ha estado sometida a una evolución “apreciable”.

No es lo mismo que sea la policía quien ha violado derechos al obtener una prueba que un particular

Por otra parte, señala que no es lo mismo que un agente de la autoridad vulnere derechos fundamentales del acusado a la hora de obtener una prueba contra él que aquella circunstancia en la que un particular se hace con documentos que más tarde sirven como prueba en un juicio.

Si se ha producido la primera o segunda situación es un “dato decisivo” para evaluar si debe desestimarse o no esa prueba que se presenta.

La Sala de lo Penal del Supremo admite en su escrito, no obstante, que los casos en los que se rechaza una prueba obtenida por un particular con vulneración de derechos fundamentales es “abrumadoramente mayoritaria”.

Los datos de la lista Falciani se ofrecieron en un principio a otro banco suizo, según la sentencia

En el caso de la lista Falciani, esta no fue sustraída en el marco de una operación con servicios policiales nacionales o extranjeros.

Además, explica el Alto Tribunal en su sentencia, los ficheros con esos datos se ofrecieron a otro banco suizo con la expectativa de obtener un rendimiento económico por lo que, según los magistrados, queda descartado también el móvil de utilizar esa documentación desde un principio como prueba en un juicio.

Cuidado con lo que se desea, puede hacerse realidad

No estamos descubriendo la pólvora si decimos que una asociación como HazteOír tiene seguidores, pero también grandes antipatías y detractores, muchos de ellos con una notable presencia mediática.

Un experto considera que la aceptación de la lista Falciani como prueba puede tener consecuencias negativas

Igualmente se podría decir de tantos que figuran en la lista Falciani y disponen de cuentas en Suiza donde depositan unas cantidades de dinero que quizá puedan no haber sido declaradas al fisco de su país.

Sin embargo, también hay expertos como el informático, ingeniero y jurista Sergio Carrasco, consultor en FASE Consulting, que consideran que la jurisprudencia creada por el Supremo con esta sentencia puede tener consecuencias oscuras en el futuro.

Carrasco ha escrito un artículo donde ve una diferencia fundamental entre el hackeo a HazteOír y la lista Falciani. En el segundo caso, si el ánimo de lucro descartaba que la lista tuviera como fin ser presentada como prueba ante un tribunal, en el caso de HO habría un intento de “mostrar pruebas de la conducta llevada a cabo por la asociación”.

a diferencia de la lista falciani, parece que el ‘hackeo’ a HO respondía a un ánimo de «mostrar pruebas de la conducta» de la asociación

Sin embargo, la sentencia del Supremo sobre la lista Falciani permitiría en una hipotética acusación contra la asociación de Arsuaga alegar que la sustracción de documentos no sobreprotege al acusado, habría sido ejecutada por un particular sin vinculación con el Estado -esto sería lo “determinante”- y la filtración posterior respondería a una forma de protesta, otra cuestión es que un tercero trate de utilizar un aspecto concreto de la información como prueba ante un tribunal.

«¿para qué someterme al control judicial y a las limitaciones de la policía si puedo acudir a un particular?»

Carrasco ve en la admisión como prueba de la lista Falciani un “peligroso precedente”, puesto que “casi parece darse a entender que, puesto que no es el Estado quien se ha excedido, la prueba es válida”, afirma en sus respuestas a merca2.

“¿Para qué someterme al control judicial y a las limitaciones que tienen los cuerpos policiales si puedo acudir a esta vía siempre y cuando no pueda demostrarse la vinculación con los poderes del Estado?”, concluye Carrasco con esta pregunta retórica.